Пассивная безопасность

Модулем пассивной защиты, условно будем считать, те компоненты, которые просто закрывают какие-то возможности и если эти настройки не трогать, то все будет хорошо.

Итак, первое – по умолчанию пароли генеряться сложные – 8 знаков, типа 96q1d4h2.

Если не лениться и прописывать их, то вероятность подбора (особенно если работает Antihacking описанный в первой части) почти нулевая. Кстати, для тех кто ленится писать пароли есть Autoprovisioning.

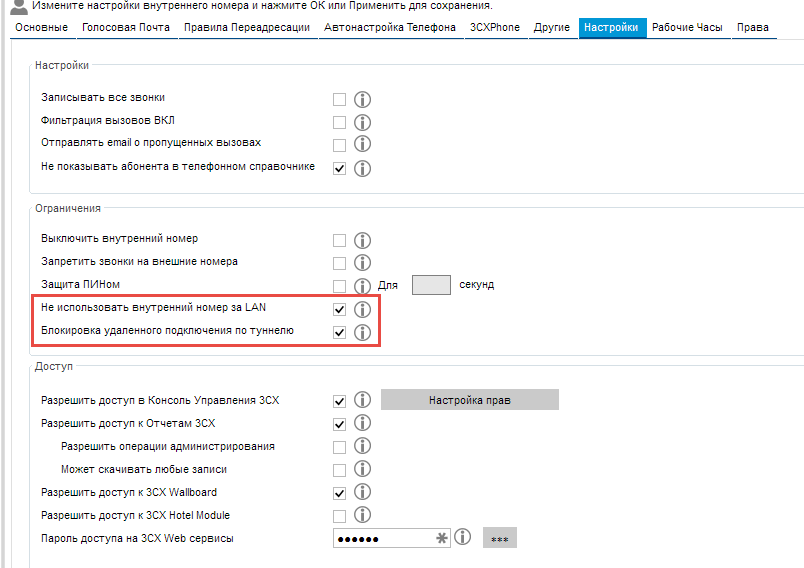

Второе – все новые абоненты, по-умолчанию, не могут подключиться вне локальной сети. Подключение по 3CX Tunnel тоже заблокировано.

Подсети, из которых можно подключаться без дополнительного разрешения настраиваются.

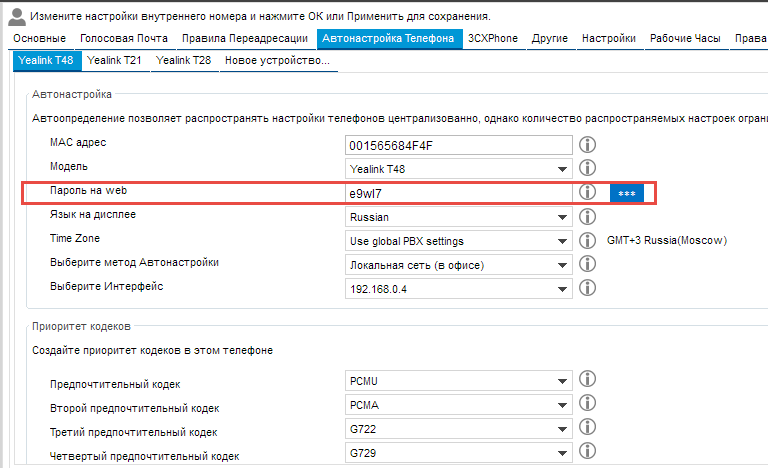

Теперь что касается самих IP-телефонов, на каждом втором логин/пароль admin-admin. При ситуации, когда это аппарат торчит веб-интерфейсом в открытый интернет, легко можно зайти на вебку, скачать конфиг телефона, достать оттуда пароль и можно звонить. Кстати, это пример из реальной жизни 2-х летней давности, телефон был Yealink и стоял на удаленке в одиночестве.

Сейчас Yealink шифрует конфигурационные файлы, но не уверен что так делают все производители. Так вот, если идти по уму и настраивать аппараты через Autoprovisioning, то пароль на вебку тоже будет сгенерен сложный.

Защита от дурака

Отображение слабых паролей.

В случае, если все-таки кто-то додумался поставить логин пароль 100-100, 3CX предупредит об этом, номер с потенциально опасными настройками отобразится красным. Блокировок при этом никаких не ставится.

Индикация также появится и при совпадении в настройках номера и SIP ID.

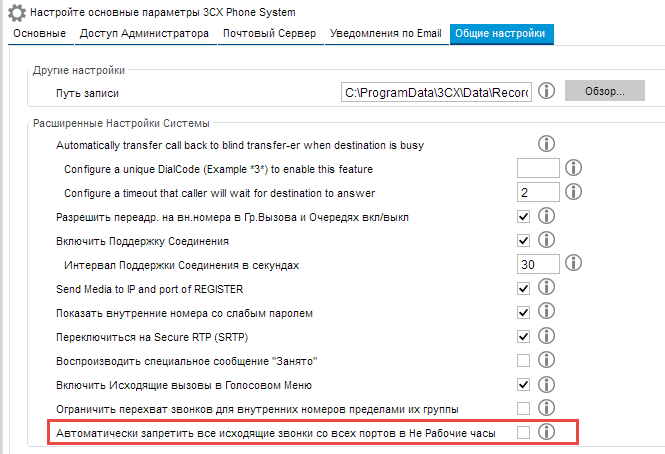

Рабочие часы тоже можно рассматривать как защиту, простой пример, ночью во многих офисах работают клининговые компании с сотрудниками из ближнего зарубежья. Позвонить на родину с офисного аппарата довольно большой соблазн.

В НЕ рабочее время звонки в город можно вообще отключить. Для особых случаев есть код отмены, вдобавок остаётся список номеров экстренных служб, куда можно добавить любые номера.

Про звонки из IVR

Еще один способ нагнать левого трафика, это позвонить на IVR и набрать вместо добавочного – внешний номер. В 3CX принудительно стоит блокировка на перевод вызова на номера, которые не существуют в качестве внутренних.

Сторонние средства

Это последний барьер, в том случае если Вас уже ломанули. Внутренний биллинг с системой AntiFraud и возможностью блокировки номера. Для 3CX такие вещи умеет делать система тарификации Tariscope 3.5

Кроме обычного подсчета потраченных на звонки средств, Tariscope анализирует трафик в реальном времени (а не после выгрузки CDR) и может принудительно разорвать соединение при обнулении баланса конкретного абонента, после чего принудительно его отключить.

От чего защититься нельзя?

На моей практике один раз был случай от которое нельзя было защититься, по крайней мере собственными силами. Видимо на пике конкурентной борьбы одна компания которая оказывает услуги по регистрации авто, натравила на своего конкурента звонилку через Skype.

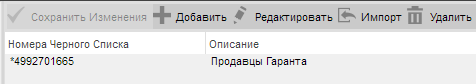

Каждые 3-5 секунд прилетал звонок и забивал линии, в теории можно было поместить номер в черный список и забыть, но номера каждый раз определялись разные.

Проблема решилась только через вмешательство оператора связи.

При соблюдении всех рекомендаций вероятность лишиться всех денег на лицевом счете оператора связи сводится к нулю. Удачи!